6개월 동안 정상적인 투자자로 행세하며 신뢰를 쌓은 뒤, 하루아침에 3,800억 원에 달하는 막대한 가상자산을 빼돌린 대규모 탈취 사건이 발생했다.

마치 한 편의 범죄 영화를 연상케 하는 이 치밀한 작전의 배후에는 북한 연계 해킹 조직이 있었던 것으로 파악되면서 글로벌 금융 보안 업계에 큰 충격을 주고 있다.

비즈니스 파트너로 위장한 장기 잠입

최근 주요 글로벌 사이버 보안 매체와 침해 사고 분석 보고서 등에 따르면, 북한 해킹 그룹으로 추정되는 세력(UNC4736)이 탈중앙화 가상자산 거래소인 ‘드리프트(Drift)’에서 2억 8,500만 달러(약 3,800억 원)를 탈취하는 사건이 발생했다.

가장 눈에 띄는 대목은 이들이 시스템의 취약점을 직접 공격하는 전통적인 방식을 벗어나, 합법적인 비즈니스 파트너로 완벽하게 위장해 장기간 잠입했다는 점이다.

이들은 거래소의 의심을 피하기 위해 초기 6개월 동안 100만 달러 이상의 자금을 직접 예치하며 정상적인 트레이더로 활동했다.

심지어 텔레그램 등 메신저를 통해 거래소 측과 실질적인 트레이딩 전략까지 심도 있게 논의하며 탄탄한 신뢰 관계를 구축한 것으로 드러났다.

철저히 신분 세탁한 ‘대리인’ 내세워

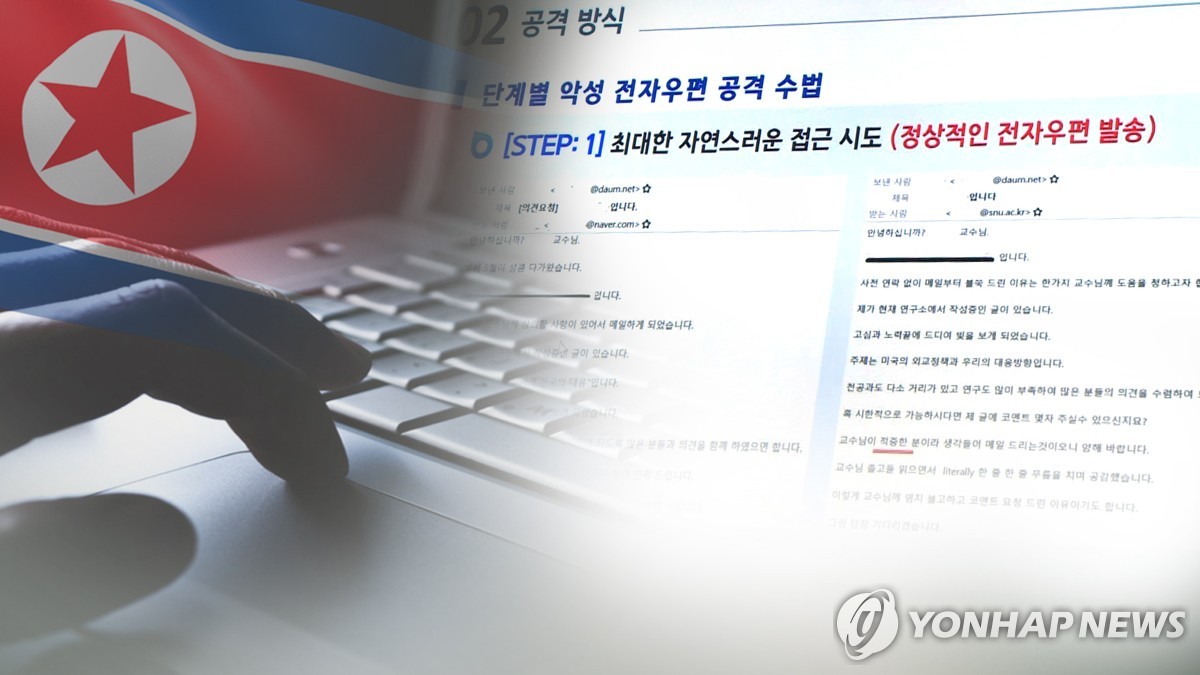

이러한 장기 사기극이 가능했던 배경에는 철저한 신분 위장과 대리인 활용 전술이 자리 잡고 있다.

온라인은 물론 화상 회의 등 대면 접촉이 필요한 상황에서는 실제 북한 해커가 아닌 ‘제3의 중개인’들이 전면에 나선 것으로 파악된다.

이 중개인들은 기술적으로 매우 유창할 뿐만 아니라, 업계에서 검증 가능한 화려한 경력을 갖춘 실존 인물들로 구성되어 있어 거래소 측의 신원 확인 절차를 손쉽게 통과했다.

강력한 방화벽이나 암호화 기술 같은 물리적 보안망이 아니라, 인간의 신뢰를 악용하는 ‘소셜 엔지니어링(Social Engineering)’ 기법을 극한으로 끌어올린 셈이다.

이처럼 사람과 비즈니스 관계를 타깃으로 삼는 공격은 기존의 사이버 방어 체계로는 사전에 탐지하고 차단하기가 매우 까다롭다는 지적이 나온다.

한국 가상자산 생태계 향한 경고장

북한 해킹 조직의 이러한 공격 패러다임 변화는 국내 가상자산 생태계와 금융 시스템에도 심각한 경고장을 던지고 있다.

한국의 주요 가상자산 거래소들 역시 막대한 자금이 모이는 곳인 만큼, 이와 동일한 수법의 주요 타깃이 될 가능성이 농후하기 때문이다.

실제로 지난해 2025년 11월, 국내 주요 대형 거래소인 업비트에서도 3,040만 달러(약 400억 원) 규모의 가상자산 탈취 사건이 확인되는 등 북한의 우회 침투 시도는 지속적으로 발생하고 있다.

이제는 시스템의 코드 결함을 찾는 기술적 보안을 넘어, 외부 파트너십을 맺거나 대규모 자금을 운용하는 주체에 대한 근본적인 신원 검증(KYC) 절차를 전면적으로 재설계해야 한다는 목소리에 힘이 실리고 있다.